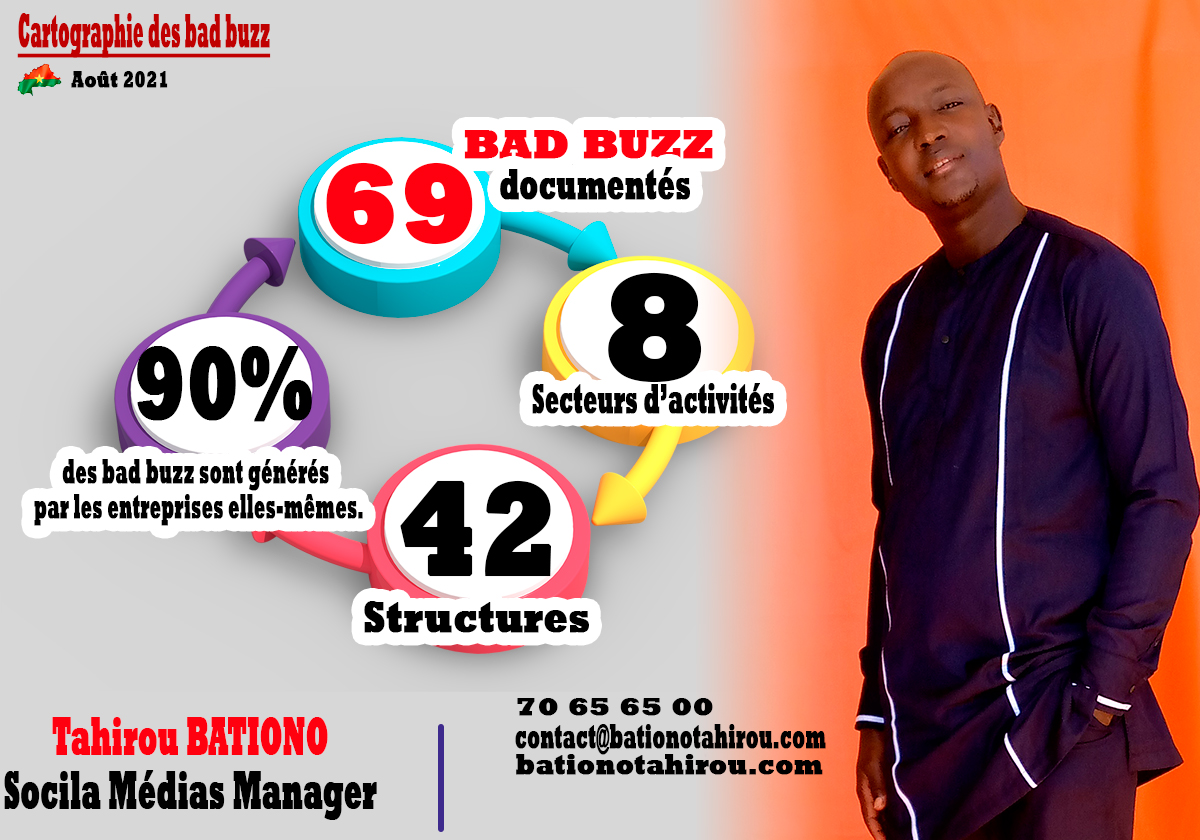

Tahirou Bationo: Cartographie des Badbuzz en Aout 2021

De plus en plus les consommateurs se tourne vers les réseaux sociaux pour dénoncer les manquements des entreprises. Un incident, une communication, un comportement qui a choqué une personne ne reste plus dans le cercle privé. ( Tahirou Bationo) Cette personne va parler. Et pas seulement à un(e) ami(e). Cette personne va parler sur Facebook, sur Twitter, sur Instagram ou encore Linkedin. Les indignations sont malheureusement contagieuses. Cette contagion entraine des bad buzz qui ternissent les images des entreprises. ( Tahirou Bationo) Au Burkina Faso le réseau social le plus utilisé pour dénoncer les manquements des entreprises est Facebook avec plus d’1 million d’internautes. L’un des groupes les plus dynamiques sur ledit réseaux est CONSOM’ACTION-BF « CONSOM’ACTION-BF » est une plateforme de partage d’expériences de consommation tant positives que négatives concernant les biens et services au Burkina Faso et sa diaspora. Les membres du groupe sont appelés les Consom’Acteurs. Le groupe utilisent 8 hashtags. Les deux Hashtags pour exprimer son indignation sont #karissa et #katayé. 69 BadBuz publiés dans le groupe du 01 au 31 Aout 2021 8 Secteurs d’activités sont concernés. Téléphonie-Banques-Assurances-Éducation-Service publique-Alimentation – Boulangerie-Santé-Restauration- hébergement-Transport 42 Structures sont interpellées 90% des bad buzz proviennent d’une clientèle mécontente. Ainsi elles sont générées par les entreprises elles-mêmes. 10% des plaintes ont connu des solutions ou des débuts de solutions. Néanmoins il faut noter que ce ne sont pas tous les internautes qui revienne dans le groupe après la résolution de leur problème Que retenir ? ( Tahirou Bationo) Les secteurs des téléphonies, des banques et des assurances connaissent plus de grogne que les autres secteurs. Orange Burkina est la société de téléphonie la plus sollicitée durant la période. Bank Of Africa est la banque dont les services suscite le courroux des consommateurs. Elle totalise à elle seule 50% des plaintes. La publication qui aura généré plus de réaction est la publication de Pougsad Neeré. Le 12 août 2021, une internaute sous l’appellation de Pugsad neere faisait une publication dans le groupe Consomm’Action du réseau social Facebook dans laquelle elle soutenait avoir retrouvé pendant qu’elles mangeaient, deux aiguilles dans l’aile du poulet flambé qu’elle et sa petite sœur auraient acheté avec des grilleurs dans l’enceinte énormément fréquentée. La publication a généré 5200 commentaires occasionnant un bad buzz pour l’espace. Nous écrire